Sačuvanje lozinki korisno je i za korisnike i za napadače

- Sep 13, 2022

- 2 min read

Updated: Sep 14, 2022

Palo Alto Networks Unit 42 objavio je pregled načina na koji različite popularne desktop aplikacije pohranjuju sačuvane lozinke i kako je prikupljanje akreditiva lak zadatak nakon što protivnik ima uporište na određenom računaru.

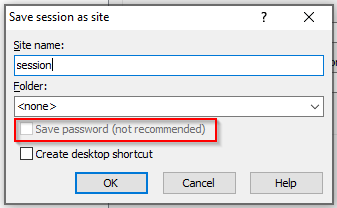

Programi mogu olakšati život svojim korisnicima i uštedjeti im vrijeme pohranjivanjem njihovih akreditiva: od WinSCP-a, preko OpenVPN-a, do web pretraživača i Git-a. Najveću zabrinutost izaziva pohranjivanje lozinki u Git klijentima, jer otvara put kompromitovanju spremišta koda i naknadnim destruktivnim i dalekosežnim napadima na lanac nabavke softvera.

Kao primjer, uzmite bilo koji preglednik baziran na Chromiumu kao što je Google Chrome, Microsoft Edge ili Opera: mnogi ljudi imaju tendenciju da spremaju lozinke dok surfuju internetom preko ovih pretraživača. U takvim slučajevima, sačuvane lozinke se šifriraju u datoteci SQLite baze podataka, koja se obično naziva "login data", a svaki korisnički profil ima svoju bazu podataka lozinki – vlastitu datoteku "login data". Ključ koji se koristi za šifriranje lozinki nalazi se u nadređenom folderu, u JSON datoteci koja se zove "local state".

Za dešifriranje lozinke koju pretraživač baziran na Chromiumu pohranjuje, potrebno je pronaći tri komponente: šifrovanu lozinku, ključ za šifriranje (AES) i nešto što se zove vektor inicijalizacije (koristi se u AES operacijama). Pokazalo se da su ovi koraci prilično jednostavni i dobro poznati akterima prijetnji i istraživačima prijetnji. Koraci se mogu skriptirati i automatizirati - npr. pogledajte Python skriptu ovdje koja će izbaciti i prikazati sve vaše lozinke sačuvane u web pretraživaču.

Pogodnost čuvanja lozinki često dolazi po cijenu loše sigurnosti, što uzrokuje rizik od krađe lozinke. Akreditivi prikupljeni na ovaj način mogu se zatim koristiti tokom stvarnog cyber napada.

Organizacije ne mogu očekivati da korisnici prestanu sa praksom čuvanja lozinki u aplikacijama (komforno je). Ali mogu da minimiziraju upotrebu lozinki i da se odluče za višefaktorsku autentifikaciju (MFA) i upravljane identitete gdje god je to moguće.

Drugi način da se ublaži ovaj rizik je uvođenje vidljivosti endpointa na način koji proširuje tradicionalnu zaštitu od zlonamjernog softvera na softver za prošireno otkrivanje i odgovor (EDR ili XDR, ovisno o dobavljaču). EDR ugrađuje domensko znanje istraživača prijetnji o taktikama i tehnikama napada. Prikupljanje lozinki je sigurno jedna takva tehnika i bit će otkrivena (i možebitno blokirana), kao što je ilustrovano u nastavku na stvarnom primjeru pokušaja prikupljanja akreditiva od strane zlonamjernog softvera Emotet:

Ovdje pročitajte kako jednostavno druge popularne aplikacije mogu otkriti svoje sačuvane lozinke.